Jeg har ESET Smart Security installert på en av mine PCer, og jeg har nylig mottatt en varselmelding som sier følgende:

Oppdaget DNS Cache-forgiftning angrep er oppdaget av ESET personlig brannmur

Uff! Det hørtes ikke for bra. Et DNS-cache-forgiftningsangrep er i utgangspunktet det samme som DNS-spoofing, som i utgangspunktet betyr at DNS-navnetjenerens cache er blitt kompromittert, og når du ber om en nettside, i stedet for å få den virkelige serveren, blir forespørselen omdirigert til en ondsinnet datamaskin som kan laste ned spionprogrammer eller virus til datamaskinen.

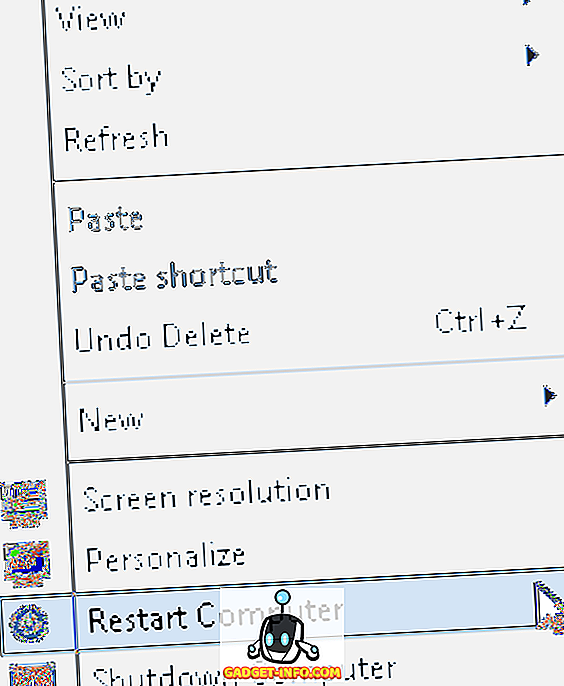

Jeg bestemte meg for å utføre en full anti-virus skanning og også lastet ned Malwarebytes og gjorde en skanning for malware også. Verken skanning kom opp med noe, så da begynte jeg å gjøre litt mer forskning. Hvis du ser på skjermbildet ovenfor, ser du at den "eksterne" IP-adressen faktisk er en lokal IP-adresse (192.168.1.1). At IP-adressen faktisk skjer for å være IP-adressen til ruteren min! Så ruteren min forgifter DNS-bufferen min?

Ikke egentlig! Ifølge ESET kan det noen ganger ved en uhell oppdage intern IP-trafikk fra en ruter eller annen enhet som en mulig trussel. Dette var definitivt tilfellet for meg fordi IP-adressen var en lokal IP. Hvis du får meldingen og din IP-adresse faller i et av disse områdene under, så er det bare intern trafikk, og du trenger ikke å bekymre deg:

192.168.xx

10.xxx

172.16.xx til 172.31.xx

Hvis det ikke er en lokal IP-adresse, rull ned for ytterligere instruksjoner. Først vil jeg vise deg hva du skal gjøre hvis det er en lokal IP. Gå videre og åpne ESET Smart Security-programmet og gå til dialogboksen Avanserte innstillinger . Utvid Nettverk, deretter Personlig brannmur og klikk på Regler og soner .

Klikk på Oppsett- knappen under Sone og regelredigering, og klikk på kategorien Zones . Klikk nå på Adress ekskludert fra aktiv beskyttelse (IDS) og klikk Rediger .

Deretter vises en soneoppsettdialog , og her vil du klikke på Legg til IPv4-adresse .

Gå nå og skriv inn IP-adressen som den oppførte da ESET oppdaget trusselen.

Klikk på OK et par ganger for å gå helt tilbake til hovedprogrammet. Du bør ikke lenger få noen hotmeldinger om DNS-forgiftningsangrep som kommer fra den lokale IP-adressen. Hvis det ikke er en lokal IP-adresse, betyr det at du faktisk kan være et offer for DNS-spoofing! I så fall må du nullstille Windows Hosts-filen og slette DNS-bufferen på systemet.

Folkene på ESET opprettet en EXE-fil som du bare kan laste ned og kjøre for å gjenopprette den opprinnelige vertsfilen og spyle DNS-bufferen.

//support.eset.com/kb2933/

Hvis du ikke vil bruke EXE-filen, uansett grunn, kan du også bruke følgende Fix It nedlasting Microsoft for å gjenopprette vertsfilen:

//support.microsoft.com/en-us/help/972034/how-to-reset-the-hosts-file-back-to-the-default

Hvis du vil fjerne DNS-hurtigbufferen manuelt på en Windows-PC, åpner du kommandoprompten og skriver inn følgende linje:

ipconfig / flushdns

Normalt vil de fleste aldri bli ofre for DNS-spoofing, og det kan være en god ide å deaktivere ESET-brannmuren og bare bruke Windows-brannmuren. Jeg har personlig funnet at det bringer opp for mange falske positiver og ender opp med å skremme folk mer enn å beskytte dem. Nyt!

![Astronaut Chris Hadfields fantastiske Tweets From Space [Organisert]](https://gadget-info.com/img/more-stuff/858/astronaut-chris-hadfield-s-amazing-tweets-from-space.jpg)