WannaCry ransomware har vært i den globale spotlighten de siste dagene etter at det rammet mer enn 300.000 datamaskiner, spredt over over 150 land. Det har forårsaket en utbredt panikk, siden ingen er sikker på om de er sårbare overfor angrepet eller ikke. Internett er fylt med informasjon om WannaCrys angrep, men det meste er usammenhengende og ulastelig. Det er vanskelig å beskytte deg mot noe du ikke forstår. Vi har laget en liten guide som vil hjelpe deg å forstå og beskytte deg mot WannaCry. Så, uten å kaste bort mer tid, la meg fortelle deg om de 8 tingene du bør vite om WannaCry Ransomware:

Hva er WannaCry Ransomware?

WannaCry ransomware (også kjent som WannaCrypt, Wana Decrypt, WCry og WanaCrypt0r), som du kan utlede fra navnet, er en type ransomware. En ransomware er i utgangspunktet en digital ekvivalent av en kidnapper. Det krever noe av verdi for deg, og du blir bedt om å betale et beløpsbeløp for å få det tilbake. At noe av verdi er dine data og filer på datamaskinen din. I tilfelle WannaCry krypterer ransomware filene på en PC og ber om løsningen hvis brukeren vil at filene dekrypteres .

En ransomware kan leveres via ondsinnede koblinger eller filer som finnes i e-post eller ujevn nettsteder. WannaCry er det nyeste tillegget til en lang kjede av ransomware som har blitt brukt til å presse penger fra folk siden 1990-tallet.

WannaCry: Hvordan er det forskjellig fra andre Ransomware?

WannaCry, selv om en type ransomware, er ikke din gjennomsnittlige runde av mill ransomware. Det er grunn til hvorfor det var i stand til å påvirke et så stort antall datamaskiner i en så liten tidsramme. Normalt krever en ransomware en bruker å manuelt klikke på en ondsinnet lenke for å installere seg selv. Derfor ransomware opprinnelig rettet mot bare ett enkelt individ ad gangen.

Imidlertid bruker WannaCry en utnyttelse i "Server Message Block" eller SMB for å infisere hele nettverket. SMB er en protokoll som brukes av et nettverk for å dele data, filer, skrivere etc. over brukerne som er koblet til den. Selv om en enkelt datamaskin i nettverket blir smittet ved å manuelt klikke på en skadelig link, vil WannaCry ransomware kryp gjennom vertsnettverket og infisere alle andre datamaskiner som er koblet til nettverket.

Hvordan NSA hjalp til med å opprette WannaCry Ransomware

NSA (National Security Agency) er kjent for å holde et hvelv fullt av utnyttelser som hjelper dem å spionere på mennesker. Tekniske giganter har vært i loggerheads med NSA for å frigjøre utnyttelsene, slik at de kan løses for å hindre cyberangrep, men til ingen nytte. Når en slik hvelv av utnyttelse ble oppnådd og lekket av en kriminell gruppe kalt "Shadow Brokers" . Det lekkede hvelvet inneholdt et verktøy som heter "EternalBlue", som kunne bruke SMB-utnytte i Microsoft Windows til å overføre filer uten å ha behov for brukerautorisasjon .

Selv om Microsoft bare lanserte en patch bare noen dager etter lekkasjen, installerte ikke de aller fleste brukere ikke oppdateringen før angrepet begynte. WannaCry skapere brukte denne utnyttelsen i sin ransomware for å angripe datamaskiner rundt om i verden. Dermed bidro NSA til å opprette WannaCry ved å holde utnyttelsen aktiv og deretter miste den til hackere.

Hvem er bak WannaCry Ransomware Attack?

To forskjellige teknologibedrifter har hevdet likheten mellom WannaCry ransomware og en tidligere ransomware i 2015 utviklet av hackere som går under navnet "Lazarus Group" . Gruppen antas å operere ut av Nord-Korea, og de er angivelig, de støttes selv av den nordkoreanske regjeringen. Gruppen er stort sett kjent for sitt angrep på Sony Pictures and Entertainment i år 2014.

Kaspersky Labs og Matthieu Suiche (cofounder Comae Technologies) har selvstendig skrevet om likheten av kode mellom WannaCarry og Lasarus ransomware. Selv om det fortsatt ikke er bekreftet, er det høy sannsynlighet at Lasarus-gruppen og dermed Nord-Korea ligger bak angrepene.

Systemer som er sårbare for WannaCys angrep

En av grunnene til at WannaCry-angrepet har vært så vellykket, er på grunn av den fragmenterte arten av Windows-økosystemet. Mange nettverk bruker fremdeles versjoner av Windows, spesielt de som Windows XP og Windows Server 2003, som er utdaterte og ikke lenger støttes av Microsoft. Siden disse eldre versjonene ikke støttes, mottar de ikke programvareoppdateringer for de oppdagede utnyttelsene og er mer utsatt for slike angrep.

WannaCrys angrep rammet et bredt spekter av Windows-systemer, inkludert Windows XP, Windows Vista, Windows 7, Windows 8.1, Windows RT 8.1 og Windows 10. I utgangspunktet, hvis du ikke har oppdatert og installert SMB-exploitepatchen på Windows PC, er du utsatt for WannaCrys angrep.

Hvor mye er løsepenge og skal du betale?

Når WannaCry har lykkes med å angripe systemet, ser du et vindu som forteller deg at systemet ditt er kryptert. En lenke til en BitCoin-lommebok er på bunnen og ber deg om å betale $ 300 (US) i bitcoin-valutaen for å få tilgang til dataene dine. Hvis du ikke betaler innen 3 dager, blir beløpet fordoblet til $ 600 med en advarsel om at dataene etter en uke vil bli slettet for alltid.

Etisk bør man aldri legge seg tilbake til kravene fra utpressere. Men, å holde det etiske punktet til side, har det ikke vært noen nyheter om noen som får tilgang til sine data etter å betale løsepenge . Siden du er helt avhengig av angriperens lunter, er det ingen måte for deg å være sikker på at du vil motta dataene etter å betale løsepenge. Hvis du betaler løsepenge, vil det bare oppfordre hackerne til å utføre flere slike angrep på deg, som nå har de identifisert deg som noen som er villige til å betale. Til slutt bør man aldri betale løsesummen uansett hva.

Ransombeløpet mottatt av hackere

Selv etter å ha kjenne negativene til å betale løsepenge, betaler mange det fordi de er for redd for å miste dataene sine og håper at utstillerne forblir tro mot sitt ord. En twitter bot er laget av Keith Collins, som er data / grafikkutvikler ved Quartz. @Actualransom Twitter bot holder styr på løsepenger penger.

Ifølge beskrivelsen ser boten på 3 lommebøker som er hardkodede i WannaCry ransomware og tweets hver gang penger legges inn i noen av lommeboken. Hver annen time gir den også det totale beløpet avsatt til nå. I skrivende stund har over $ 78 000 blitt betalt i løsepenger til hackere.

Beskytt din PC fra WannaCry Ransomware

Ingenting kan garantere fullstendig beskyttelse mot ransomware til og med mindre du som bruker ble våken. Det er noen grunnleggende regler her. Stopp nedlasting av programvare fra ubekreftede nettsteder og hold øye med alle e-postene dine. Ikke åpne koblinger eller last ned filer som finnes i en e-post fra en ubekreftet bruker. Sjekk alltid avsenderens e-post for å bekrefte kilden.

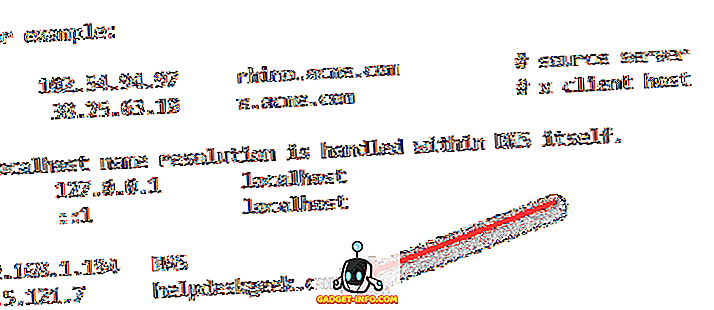

Bortsett fra å være årvåken, sørg for å lage en sikkerhetskopi av alle viktige dataene i datamaskinen hvis du ikke allerede har gjort det. I off-chances, ditt system er angrepet, kan du være sikker på at dataene dine er trygge. Installer også de nyeste Windows-sikkerhetsoppdateringene. Microsoft har gitt ut en oppdatering for SMB-utnytte selv for den ikke-støttede versjonen av Windows som XP, så installer umiddelbart oppdateringen.

Det er noen andre måter å beskytte PCen din mot fra en ransomware, og du kan sjekke ut vår detaljerte artikkel om det samme.

Hold deg trygg fra WannaCry Ransomware

WannaCry har forårsaket en stor kaos rundt om i verden, og dermed er Windows-brukere naturligvis redd. Men i de fleste tilfeller er det ikke plattformen, men brukeren som er ansvarlig for å gjøre slike angrep vellykkede. Hvis brukerne følger rene fremgangsmåter som å installere og bruke den nyeste versjonen av operativsystemet, installerer sikkerhetsoppdateringer regelmessig og avstår fra å besøke ondsinnede nettsteder, blir risikoen for å bli angrepet av en ransomware som WannaCry sterkt minimert.

Jeg håper at artikkelen har gitt deg litt mer informert om WannaCry ransomware. Hvis du fortsatt er i tvil, vær så snill å stille spørsmål i kommentarfeltet nedenfor.